这种攻击方法被称为“BrutePrint”,利用了两个零日漏洞和指纹传感器的设计缺陷。可以通过不断提交指纹图像,直到匹配到用户注册的指纹,从而解锁手机。

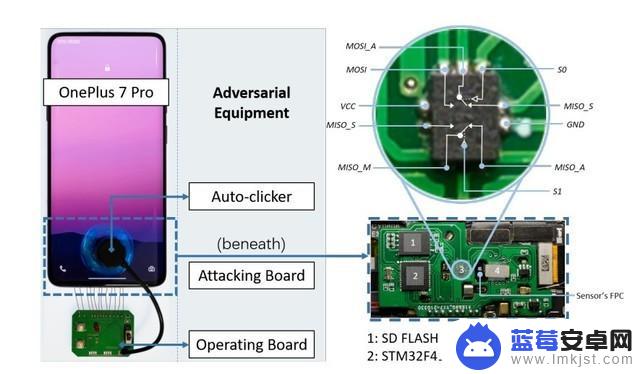

据论文介绍,BrutePrint攻击需要对目标手机进行物理访问。并使用一个成本约为15美元(约合106元人民币)的设备,通过串行外设接口(SPI)与指纹传感器进行通信。

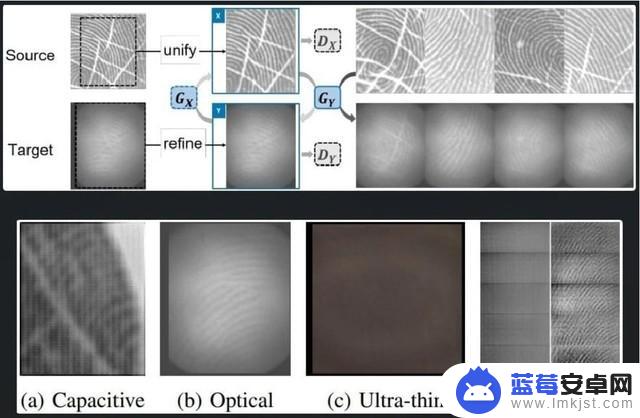

攻击者还需要从公开的指纹数据库中获取指纹图像,并通过神经风格迁移技术将其转换为适合目标手机传感器的格式。通过这样的方式,攻击者可以不断尝试提交不同的指纹图像,直到成功匹配。

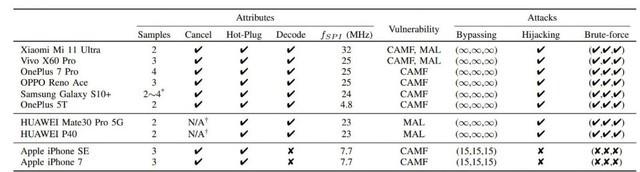

研究人员还发现了两个零日漏洞,分别是Cancel-After-Match-Fail(CAMF)和Match-After-Lock(MAL)。可以用来绕过安卓系统对指纹尝试次数的限制。CAMF漏洞允许攻击者在每次提交失败后取消操作,从而避免计数器增加;MAL漏洞允许攻击者在手机被锁定后仍然可以继续提交指纹图像。

研究人员对十款不同品牌和型号的智能手机进行了测试,所有的安卓和华为鸿蒙设备都存在BrutePrint攻击的风险,而iOS设备则有一定程度的防护。

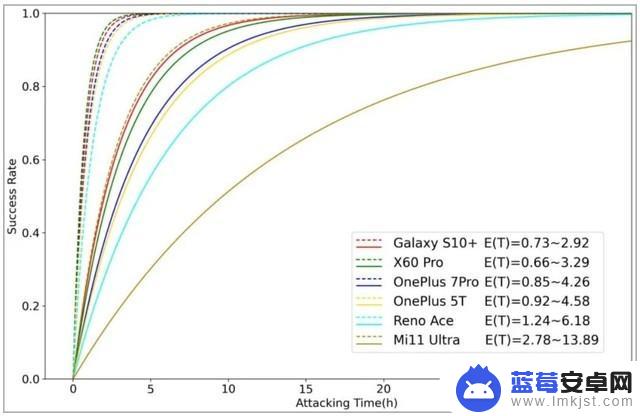

实验结果显示,在用户只注册了一个指纹的情况下,BrutePrint攻击成功完成所需的时间在2.9到13.9小时之间;在用户注册了多个指纹的情况下,所需时间则缩短到0.66到2.78小时。

研究人员表示,他们已经向相关厂商报告了这些漏洞,并建议用户使用更安全的身份验证方式,如密码或面部识别。他们还呼吁厂商改进指纹传感器的设计和保护机制,以防止类似的攻击发生。

(8185386)