-- iOS 16.5 漏洞公开 --

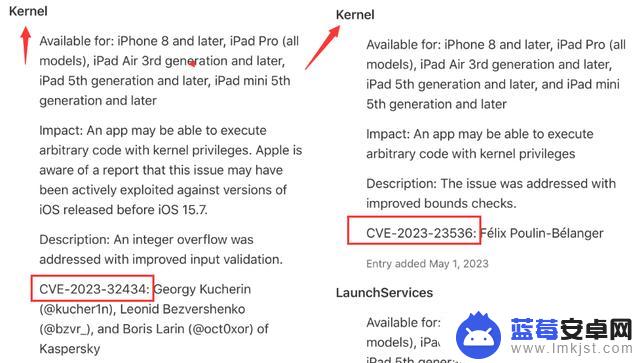

在7月21日晚上时段,p0up0u 大神发布 Kfd 内核读写项目,从项目内容可见,可利用此漏洞实现内核读写,其中就提到 CVE-2023-32434 漏洞,此漏洞在 iOS 16.5.1 中已修复,但 iOS 16.5 及以下可利用。

(github.com/felix-pb/kfd)

CVE-2023-32434 和 CVE-2023-23536 漏洞都是内核漏洞,这次公开内容也有包含它们利用的方法。因此!很有可能实现内核读写,当然!根目录仍然不能直接修改,只能通过映射方式更改。

到底支持哪些设备?

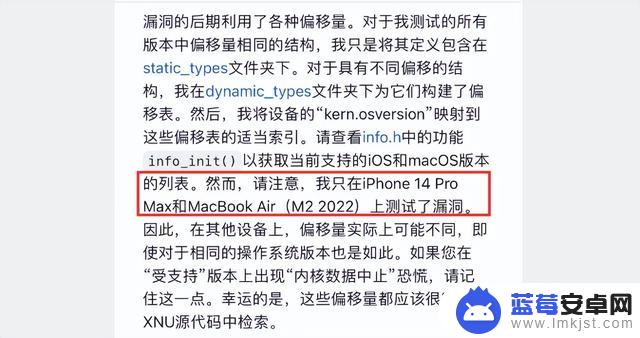

p0up0u 大神还提到,自己只测试 iPhone 14 Pro Max 和 MacBook Air(M2 2022)设备,确实可以利用攻击,实现系统恐慌。如果善于修改,此方法甚至可以用于越狱,对于 Filza 和 Santander 文件管理器很大帮助。

是否可以完成越狱?

opa334 大神回应,如果可以实现 PPL bypass 绕过,iOS 16.5 及以下版本未来可能会越狱,有图有真相,自己认真看。当然了!没有 PPL bypass 绕过,那完成越狱可能性不大,只能说此漏洞可帮助越狱。

针对文件管理器,很有可能有效,似乎已经有开发者在弄,如下图所示,如果真的可以实现读写,则代表又能不越狱修改各种内容玩法。

不过!我使用 iPhone 14 Pro Max iOS 16.1.2 系统测试,似乎没什么作用。也没有出现系统恐慌,只是出现闪退的情况,kfd工具暂时不公开,只是测试用途,也不适合普通用户测试,容易导致设备出现异常。

大概这些内容了,话说!你们认为 iOS 16.0 - 16.5 A12 - A16 越狱有望吗?请评论。